ESP32: Backdooru v populárním čipu Úvod V posledních dnech se odbornou i laickou veřejností šířily znepokojivé zprávy o možném backdooru >>>

Číst dálRubrika: Cyber Security

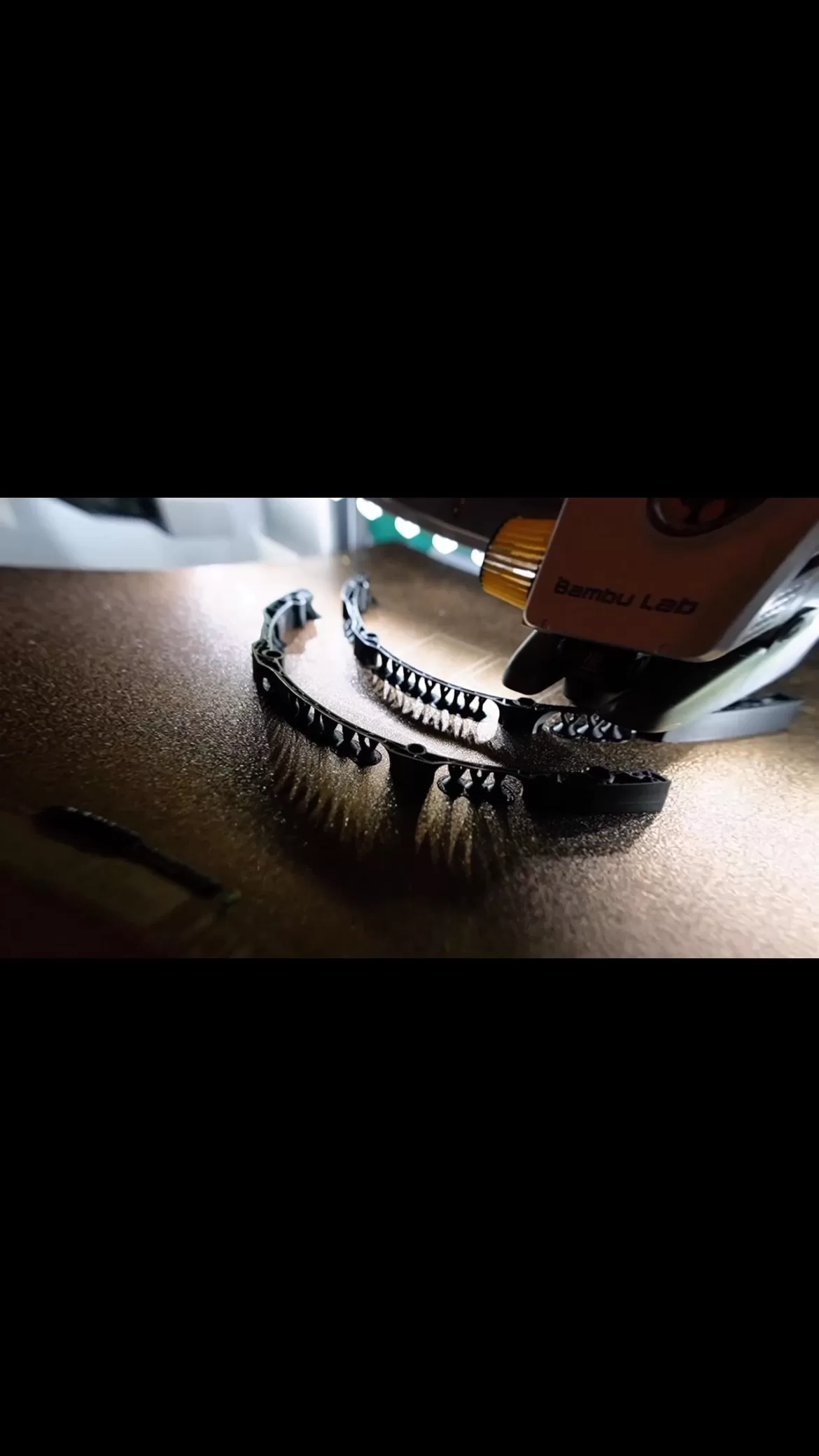

Nulování počítadla kartáčkové hlavice Philips SoniCare

Nulování počítadla kartáčkové hlavice Philips SoniCare Jednoduchý návod pro každou lamu. V minulém článku jsme si řekli jak probíhalo reverzní >>>

Číst dálHack zubího kartáčku Philips SONICARE

Zubní kartáčky se v dnešní době stávají stále "chytřejšími" a nejinak tomu je i u modelu Philips Sonicare. Původně se >>>

Číst dálDigitalní radikalizace

Masové sledování Současná společnost čelí bezprecedentnímu rozvoji technologií umožňujících komplexní sledování a analýzu lidského chování. To, co bylo dříve doménou >>>

Číst dálPostup klonování MIFARE Clasic 1K

Postup klonování MIFARE karty Úvod Tento dokument popisuje postup klonování MIFARE karty pomocí Proxmark3. Všechny kroky musí být prováděny pod >>>

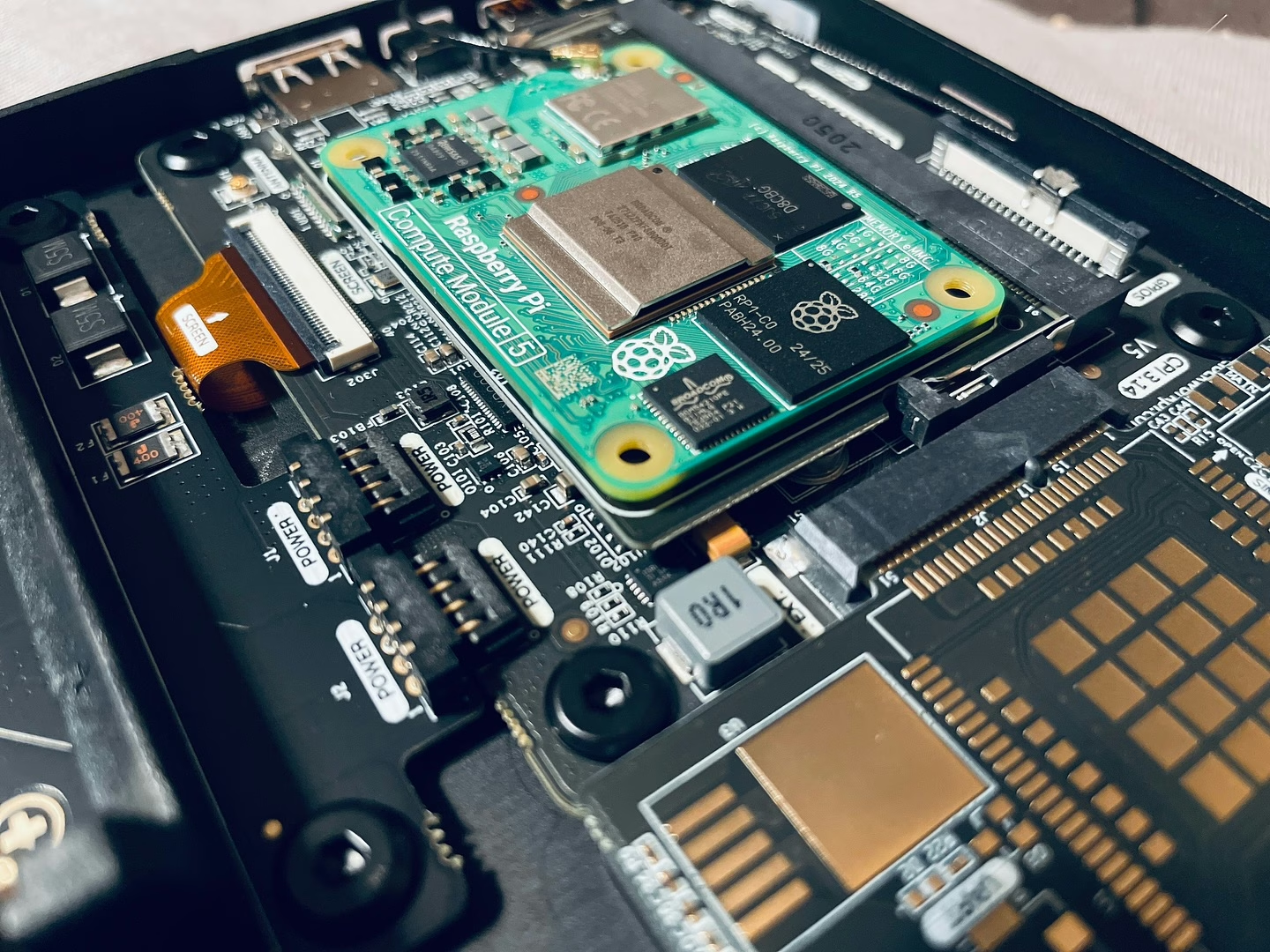

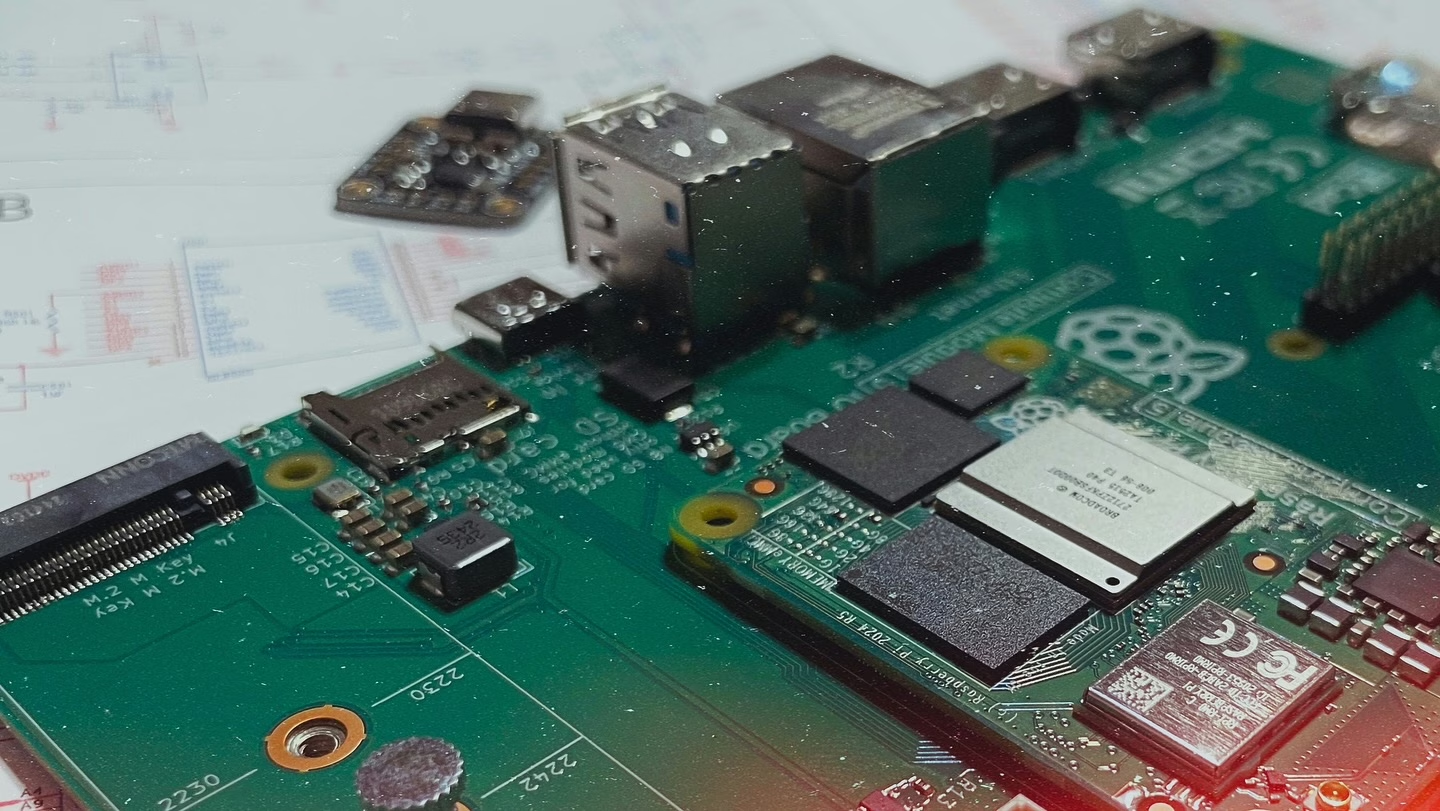

Číst dálZačínáme s Proxmark3

Začínáme s Proxmark3: Podrobný průvodce pro začátečníky i pokročilé Úvod do světa RFID a Proxmark3 RFID (Radio Frequency Identification) technologie >>>

Číst dálŠpatné zabezpečení NFC docházkových systémů UID-only autentizace

Bezpečnostní analýza NFC karet se zaměřením na Mifare Ultralight C 1. Úvod V současné době se technologie NFC (Near Field >>>

Číst dálHackRF One, softwarově definované rádio

HackRF One, softwarově definované rádio Představte si zařízení velikosti mobilního telefonu, které dokáže zachytit prakticky jakýkoliv rádiový signál od AM >>>

Číst dálBioHacking: Když se člověk spojí s technologií

BioHacking: Když se člověk spojí s technologií Představte si, že můžete odemknout dveře mávnutím ruky, platit za kávu pouhým dotykem >>>

Číst dálSpaceSense: Žárovky, které vidí skrze WiFi

Chytré žárovky vybavené WiFi senzory přinášejí zásadní pokrok v oblasti domácí automatizace a bezpečnosti. Tyto inovativní světelné zdroje v sobě >>>

Číst dál