Shrnutí: New York jako první americký stát přijal zákon, který nařizuje výrobcům 3D tiskáren, CNC frézek a dalších digitálních výrobních >>>

Číst dálRubrika: Cyber Security

NTAG čipy a jak je naprogramovat z iPhonu

Nálepka za pár korun, telefon, a najednou Vám URL otevírá samo. NFC tagy z rodiny NTAG patří k nejlevnějším způsobům, >>>

Číst dálEU nezakáže VPN. Donutí poskytovatele logovat metadata

dubna 2026 prolomil bezpečnostní výzkumník Paul Moore oficiální evropskou aplikaci pro ověřování věku za dvě minuty. Snímky obličejů z dokladů >>>

Číst dálGrapheneOS, poznatky z užívání

Předmluva OS Operační systém, software, na kterém bezi jiný software. Android Operační systém od společnosti Google, Inc. pro chytré telefony. >>>

Číst dálVáš Bluetooth čip křičí šifrovací klíče. Slyšet ho jde z parkoviště.

Jak mixed-signal SoC nechtěně vysílá kryptografická tajemství a jak to reprodukovat s HackRF za odpoledne Sedíte v autě, zaparkovaní u >>>

Číst dálJak poznat text od AI? Wikipedie má návod a hned vznikl nástroj pro jeho humanizaci

Jak poznat text od AI? Wikipedie má návod. Hned vznikl nástroj pro jeho humanizaci. Wikipedie bojuje s AI texty pomocí >>>

Číst dálEnd-to-End šifrovaný AI asistent

AI Confer od Moxie Marlinspike: End-to-End šifrovaný asistent s WebAuthn PRF a TEE AI Confer od Moxie Marlinspike je end-to-end >>>

Číst dálWhisperPair: Kritická zranitelnost v Google Fast Pair

WhisperPair: Kritická zranitelnost v Google Fast Pair ohrožuje miliony Bluetooth zařízení Úvod V lednu 2026 byla zveřejněna informace o kritické >>>

Číst dálZadržením Nicoláse Madura, použití možných technologií „paralyzující zbraně“

Komplexní analýza incidentu se zadržením Nicoláse Madura a možných technologií „paralyzující zbraně“ Datum zprávy: 15. ledna 2026 Klasifikace: Otevřená zpravodajská >>>

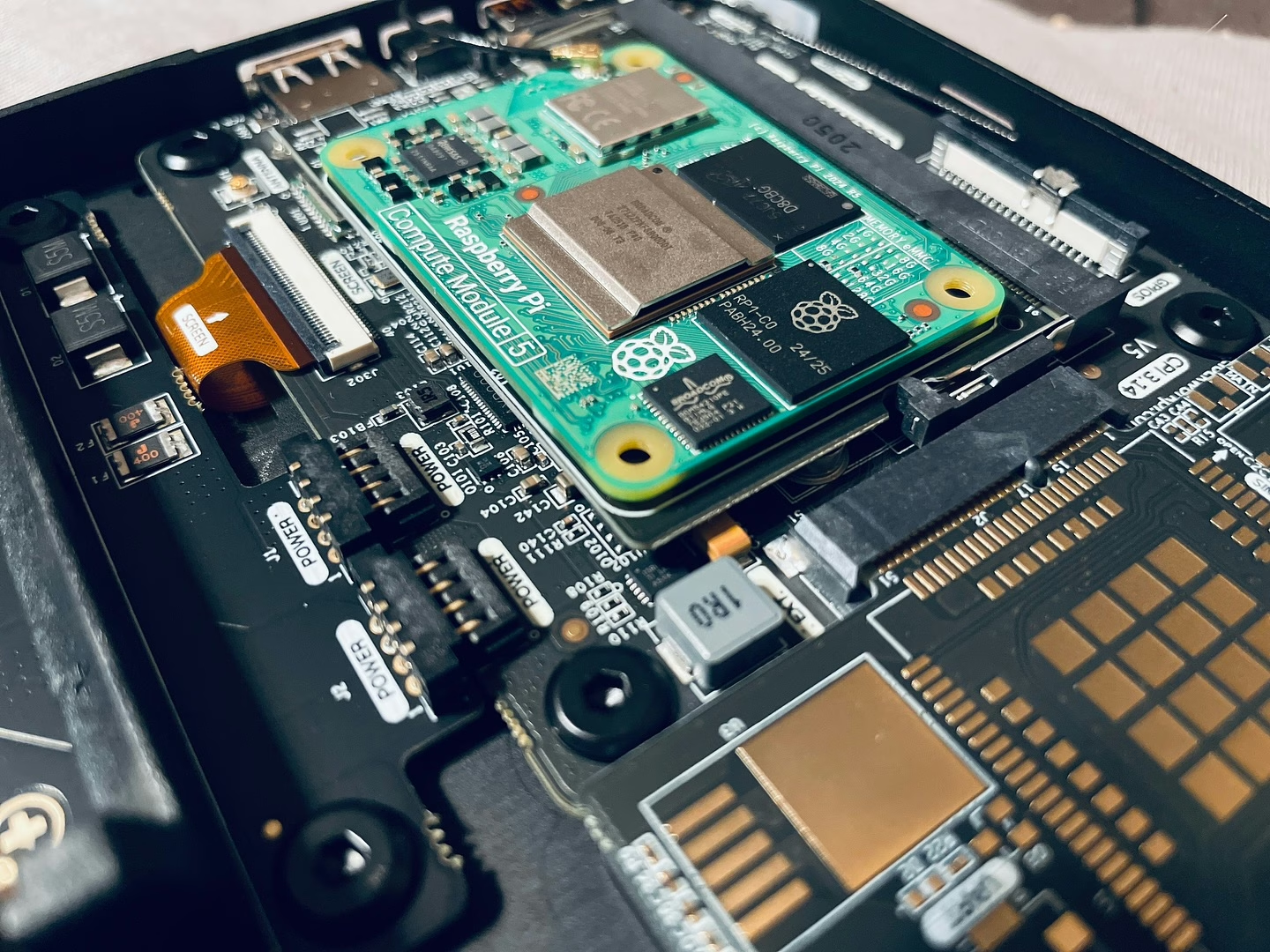

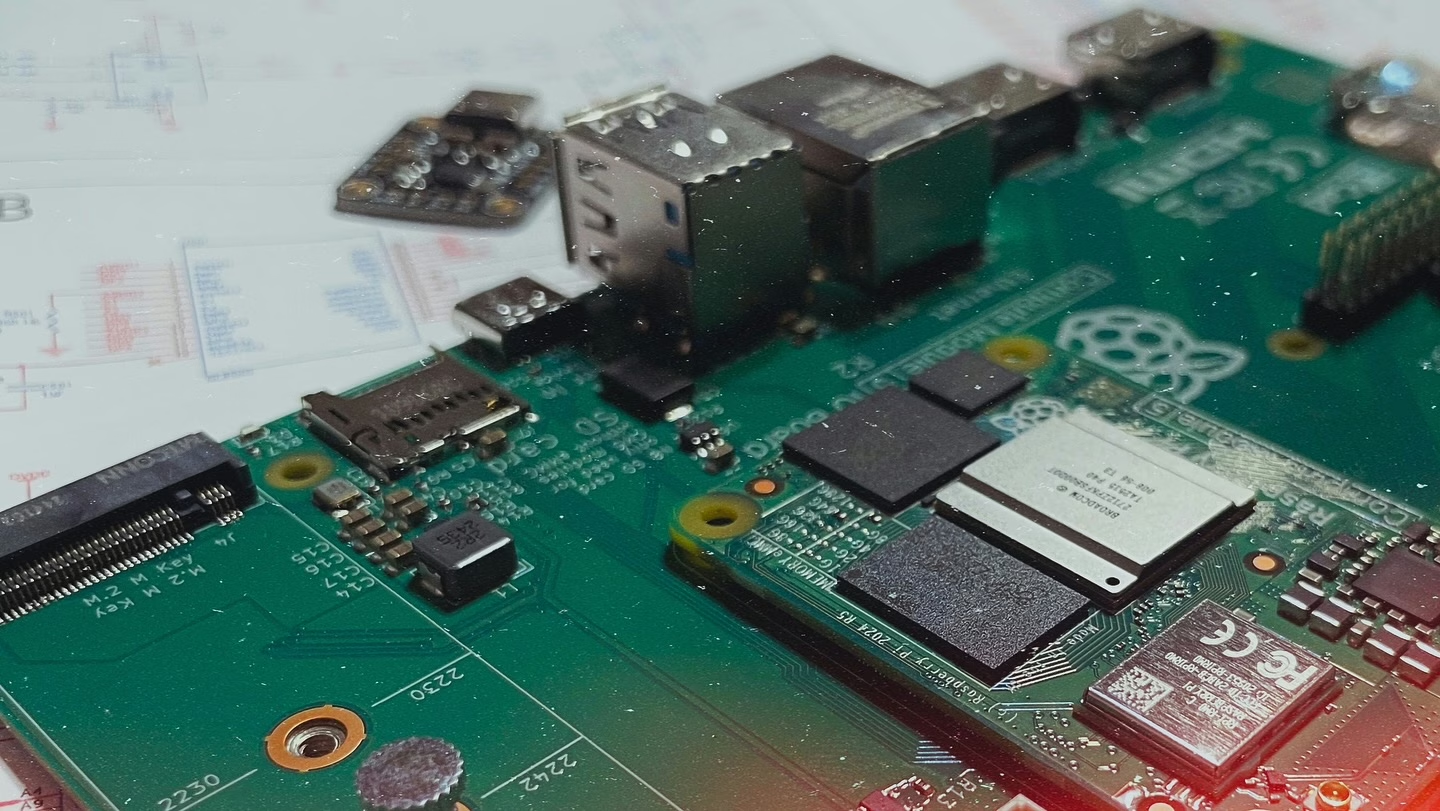

Číst dálChameleon Ultra: průvodce pro začátečníky

Chameleon Ultra: průvodce pro začátečníky Chameleon Ultra je kapesní RFID nástroj, který umí číst, emulovat, klonovat a testovat HF (13,56 >>>

Číst dál