WhisperPair: Kritická zranitelnost v Google Fast Pair ohrožuje miliony Bluetooth zařízení

Úvod

V lednu 2026 byla zveřejněna informace o kritické bezpečnostní zranitelnosti s označením CVE-2025-36911, která ohrožuje stovky milionů Bluetooth audio zařízení podporujících technologii Google Fast Pair. Tato zranitelnost, pojmenovaná WhisperPair, umožňuje útočníkům neautorizovaně převzít kontrolu nad zařízením a v některých případech i sledovat jeho majitele pomocí lokalizační sítě Google Find Hub.

Zranitelnost objevili výzkumníci z výzkumné skupiny COSIC na KU Leuven v Belgii, kteří problém odpovědně nahlásili společnosti Google již v srpnu 2025. Google klasifikoval tento problém jako kritický a udělil výzkumníkům maximální možnou odměnu 15 000 dolarů.

Co je Google Fast Pair?

Google Fast Pair je technologie usnadňující párování Bluetooth příslušenství s Android zařízeními. Místo klasického postupu, kdy uživatel musí manuálně vyhledat zařízení v nastavení Bluetooth, umožňuje Fast Pair spárování jediným dotykem po otevření pouzdra sluchátek. Systém navíc synchronizuje zařízení napříč všemi Android zařízeními přihlášenými ke stejnému Google účtu.

Tato funkce byla přijata mnoha předními výrobci audio příslušenství, včetně společností Sony, Google, Anker, JBL a dalších. Fast Pair je integrován přímo do firmwaru příslušenství a nelze ho vypnout.

Jak WhisperPair funguje?

Primární útok: Neautorizované párování

Útok WhisperPair využívá chybu v implementaci Fast Pair protokolu, kterou obsahuje překvapivě velké množství vlajkových produktů. Podle specifikace Fast Pair by zařízení mělo ignorovat požadavky na párování, pokud není v párovacím režimu. Mnohá zařízení však tuto kontrolu neimplementují správně.

Průběh útoku je následující:

-

Iniciace spojení: Útočník odešle zprávu Seekeru (zařízení, které chce provést párování) k Provideru (audio příslušenství), i když příslušenství není v párovacím režimu.

-

Nedostatečná validace: Zranitelné zařízení odpovídá na požadavek, ačkoliv by ho mělo ignorovat. Chybí kritická kontrola stavu zařízení.

-

Dokončení párování: Po obdržení odpovědi může útočník dokončit Fast Pair proceduru a navázat standardní Bluetooth spojení.

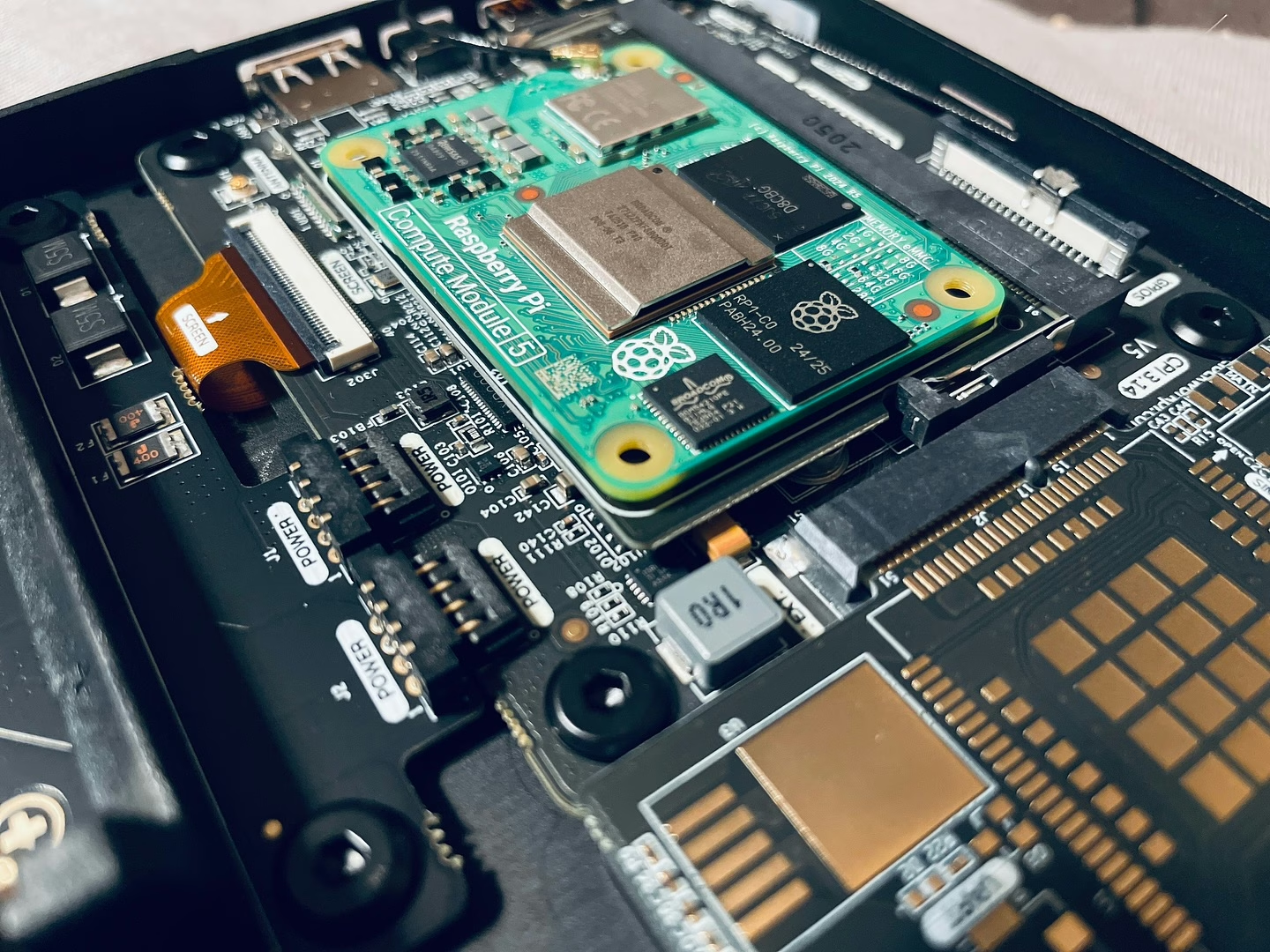

Celý útok trvá v mediánu pouhých 10 sekund a funguje na vzdálenost až 14 metrů. Nevyžaduje fyzický přístup k zařízení ani interakci s uživatelem. Útočník může použít běžný hardware, jako je notebook, smartphone nebo Raspberry Pi.

Po úspěšném převzetí má útočník plnou kontrolu nad zařízením. Může:

- Přehrávat audio na maximální hlasitosti

- Nahrávat rozhovory přes mikrofon zařízení

- Odposlouchávat veškerý zvuk přehrávaný na zařízení

Sekundární útok: Sledování polohy

WhisperPair umožňuje i sofistikovanější útok zaměřený na sledování polohy obětí. Tento útok funguje následovně:

-

Exploitace vlastnictví: Google Find Hub Network umožňuje majitelům najít ztracená zařízení pomocí crowdsourcovaných lokalizačních zpráv z Android zařízení. Vlastnictví zařízení je určeno prvním Account Key zapsaným do příslušenství při párování s Android zařízením.

-

Podmínka útoku: Pokud oběť nikdy nespárovala své příslušenství s Android zařízením (například používá iPhone nebo počítač), útočník může pomocí WhisperPair zařízení spárovat a zapsat svůj vlastní Account Key.

-

Následek: Útočník se stane "vlastníkem" zařízení v systému Find Hub a může sledovat jeho polohu v reálném čase prostřednictvím Android zařízení v okolí.

-

Maskování: Oběť může po několika hodinách nebo dnech obdržet upozornění na nechtěné sledování, ale toto upozornění zobrazí její vlastní zařízení, což může vést k tomu, že varování odmítne jako chybu systému.

Rozsah dopadu

WhisperPair není izolovaný problém jednoho výrobce. Výzkum prokázal, že zranitelnost postihuje:

- Více výrobců: Sony, Google (Pixel Buds), Anker, JBL, Nothing a další

- Různé chipsety: Problém není specifický pro jeden chipset, což naznačuje systematickou chybu v pochopení specifikace

- Vlaková produkty: I nejnovější a nejdražší produkty jsou zranitelné

Selhání na všech úrovních

Zranitelná zařízení prošla:

- Interním testováním výrobců

- Certifikačním procesem Google Fast Pair

- Standardními QA testy

To demonstruje systémové selhání, nikoliv individuální vývojářskou chybu. Celý řetězec validace selhal při detekci této kritické zranitelnosti.

Kdo je zranitelný?

Zranitelnost postihuje všechny uživatele Bluetooth audio příslušenství s podporou Fast Pair, bez ohledu na používaný smartphone:

- Android uživatelé: Plně zranitelní vůči oběma útokům

- iPhone uživatelé: Zranitelní vůči útoku neautorizovaného párování i sledování polohy

- Ostatní platformy: Stejně zranitelní, protože Fast Pair je implementován v příslušenství, nikoliv v telefonu

Vypnutí Fast Pair skenování v nastavení Android telefonu problém neřeší, protože funkce je integrována přímo do firmwaru příslušenství.

Jak se chránit

Jediné řešení: Aktualizace firmwaru

Zranitelnost nelze opravit žádným nastavením ani factory resetem zařízení. Jediným řešením je instalace bezpečnostní aktualizace firmwaru vydané výrobcem příslušenství.

Doporučené kroky:

- Identifikujte svá zařízení podporující Fast Pair (sluchátka, reproduktory)

- Navštivte webovou stránku výrobce nebo konzultujte manuál

- Zkontrolujte dostupnost bezpečnostní aktualizace

- Nainstalujte nejnovější verzi firmwaru

Seznam zranitelných zařízení

Webová stránka whisperpair.eu poskytuje nástroj pro kontrolu konkrétních modelů zařízení. Mezi potvrzené zranitelné produkty patří:

- Google Pixel Buds Pro 2

- Sony WH-1000XM5 a další modely

- Anker Soundcore Liberty

- Nothing Ear

- JBL různé modely

Technická perspektiva: Návrh opravy

Výzkumníci ve své práci nenabízejí pouze identifikaci problému, ale i návrh řešení. Namísto spoléhání se na kontrolu stavu na aplikační vrstvě navrhují:

Kryptografickou vazbu záměru párování: Podmínku párování začlenit přímo do derivace klíčů. Tento přístup zajišťuje, že problém je řešen na nejvyšší možné úrovni protokolu, kde je nejméně pravděpodobné jeho opominutí.

Detaily tohoto návrhu budou brzy publikovány v akademické práci výzkumníků.

Zodpovědné zveřejnění a reakce

Timeline

- Srpen 2025: Nahlášení zranitelnosti společnosti Google

- 150denní okno: Čas pro práci s partnery na vydání záplat

- Leden 2026: Veřejné zveřejnění informací

Spolupráce

Google a Android Security Team projevili vysokou míru spolupráce:

- Klasifikace jako kritická zranitelnost (CVE-2025-36911)

- Maximální odměna 15 000 USD

- Koordinace s výrobci na vydání záplat

- Aktivní komunikace během celého procesu

Výzkumníci vyjádřili poděkování Google za jejich odpovědný přístup a rychlou reakci.

Mediální ohlas

Zranitelnost WhisperPair získala značnou pozornost mezinárodních médií:

- WIRED: Rozsáhlý článek o stovkách milionů ohrožených zařízení

- The Verge: Detailní pokrytí technických aspektů

- Ars Technica: Analýza dopadu na ekosystém

- The New York Times: Praktické rady pro ochranu

Český mediální prostor na problém reagoval prostřednictvím De Morgen, Het Nieuwsblad, Datanews a dalších médií.

Výzkumný tým

Zranitelnost objevil tým výzkumníků ze skupiny COSIC na KU Leuven:

Primární autoři:

- Sayon Duttagupta (COSIC)

- Seppe Wyns (DistriNet - Group T, dříve COSIC)

Přispívající výzkumníci:

- Nikola Antonijević (COSIC)

- Bart Preneel (COSIC)

- Dave Singelée (DistriNet - Group T)

Práce byla podpořena vlámskou vládou prostřednictvím programu Cybersecurity Research.

Závěr

WhisperPair představuje vážné memento o rizicích spojených s tzv. "convenience features" - funkcemi zaměřenými na zlepšení uživatelského komfortu. Zatímco Google Fast Pair skutečně zjednodušuje párování Bluetooth zařízení, jeho implementace přinesla bezpečnostní rizika pro stovky milionů uživatelů.

Případová studie WhisperPair ukazuje několik důležitých lekcí:

- Bezpečnost musí být prioritou: Convenience funkce nesmějí být implementovány na úkor bezpečnosti

- Certifikace není zárukou: I přísné certifikační procesy mohou přehlédnout kritické chyby

- Zodpovědné zveřejnění funguje: Spolupráce mezi výzkumníky a výrobci vede k rychlejší nápravě

- Aktualizace jsou klíčové: Firmware příslušenství je stejně důležitý jako aktualizace operačního systému

Pro uživatele je klíčovým poučením nutnost pravidelně aktualizovat nejen smartphone, ale i všechna připojená zařízení. V moderním propojeném světě je bezpečnost celého ekosystému určena nejslabším článkem.

Zdroje:

- WhisperPair.eu - oficiální stránka výzkumu

- CVE-2025-36911 - oficiální záznam zranitelnosti

- Zprávy WIRED, The Verge, Ars Technica a dalších médií

Poznámka: V době publikace tohoto článku již mnoho výrobců vydalo bezpečnostní záplaty. Uživatelé by měli co nejdříve zkontrolovat dostupnost aktualizací pro svá zařízení.

![]()