Zubní kartáčky se v dnešní době stávají stále "chytřejšími" a nejinak tomu je i u modelu Philips Sonicare. Původně se zdálo, že blikající LED dioda signalizuje pouze potřebu výměny hlavice, ale bližší zkoumání odhalilo, že se jedná o technologii NFC (Near Field Communication).

Tento článek popisuje proces zpětného inženýrství, který odhalil princip komunikace mezi hlavicí a tělem kartáčku. Analyzujeme NFC komunikaci, dekódujeme uložený čas a podíváme se i na odposlouchávání hesla, které chrání údaje o používání kartáčku.

V článku je popsáno, jakým způsobem se autorovi podařilo "hacknout" zubní kartáček a manipulovat s časovačem hlavice. Dále se zabýváme bezpečnostními mechanismy a otázkou, zda jsou naše data v bezpečí i u tak běžných zařízení, jako je zubní kartáček.

Článek nabízí pohled do světa technologií a odhaluje, že i zdánlivě obyčejné věci mohou skrývat zajímavá tajemství.

1. První objev: Blikající LED a NFC

Autor si všiml, že jeho nový zubní kartáček Philips Sonicare reaguje na nasazení hlavice blikáním LED diody. Rychlé online vyhledávání odhalilo, že hlavice komunikuje s tělem kartáčku a připomíná tak potřebu výměny. To naznačovalo přítomnost nějaké formy bezdrátové komunikace.

2. Zkoumání hlavice a manuálu

Při bližším pohledu na hlavici kartáčku autor objevil anténu a malý černý čip, pravděpodobně IC (integrovaný obvod). Manuál kartáčku navíc uváděl frekvenci 13,56 MHz, což je typická frekvence pro NFC (Near Field Communication). To potvrdilo podezření, že hlavice komunikuje s tělem kartáčku bezdrátově pomocí technologie NFC.

3. Analýza NFC komunikace pomocí NFC Tools

Autor použil aplikaci NFC Tools na svém telefonu k prozkoumání komunikace mezi hlavicí a tělem kartáčku. Podařilo se mu identifikovat typ NFC čipu (NTAG213), použitou technologii (NfcA) a přítomnost hesla, které chrání zápis do paměti hlavice. Dále analyzoval paměťové bloky a zjistil, že se v nich ukládají různé informace, jako například unikátní ID hlavice, odkaz na webové stránky Philips a celkový čas používání hlavice.

4. Dekódování uloženého času a experimenty

Cyrill Künzi provedl sérii experimentů, aby zjistil, jak se mění data uložená v hlavici v průběhu používání. Zjistil, že adresa 0x24 v paměti hlavice ukládá celkový čas používání v sekundách. Bohužel, pokusy o přepsání této hodnoty selhaly kvůli ochraně heslem.

5. Odposlouchávání hesla pomocí HackRF a Gnuradio

K získání hesla Cyrill použil HackRF, což je softwarově definované rádio, a program Gnuradio. Zachytil RF signál na frekvenci 13,736 MHz, což je frekvence používaná pro NFC komunikaci. Pomocí těchto nástrojů a vlastního skriptu byl schopen dekódovat zachycený signál a získat heslo, které chrání zápis do paměti hlavice.

6. Zápis na hlavici pomocí NFC Tools a získaného hesla

S heslem v ruce mohl Cyrill pomocí aplikace NFC Tools odeslat speciální příkazy do hlavice a změnit tak uložený čas používání. Tímto způsobem "hacknul" svůj zubní kartáček a získal kontrolu nad časovačem hlavice.

7. Závěrečné poznatky a bezpečnostní mechanismy

Cyrill zjistil, že pro měření času se používají pouze první dva bajty na adrese 0x24 a že po dosažení určité hodnoty se čítač zastaví. Dále odhalil, že kartáček bliká LED diodou, pokud je uložený čas delší než 21 600 sekund (3 měsíce používání). Zjistil také, že po třech neúspěšných pokusech o zadání hesla se hlavice trvale zablokuje, což chrání před neoprávněným zásahem.

8. Generování hesla a výzva komunitě

Pokusil odhalit algoritmus generování hesla z unikátního ID hlavice, ale neúspěšně. Proto vyzval komunitu, aby se pokusila tuto hádanku vyřešit.

Tento proces reverzního inženýrství ukazuje, jakým způsobem je možné proniknout do komunikace mezi zařízením a jeho příslušenstvím a odhalit jeho skryté funkce. Zdůrazňuje také důležitost bezpečnostních mechanismů, které chrání před neoprávněným zásahem.

Autor původní metoty reverzního inženýrství https://kuenzi.dev/toothbrush/

Původní článek popisoval zdlouhavý a technicky náročný proces odposlouchávání hesla pro zápis do paměti hlavice zubního kartáčku Philips Sonicare pomocí SDR (Software Defined Radio). Tento postup vyžadoval speciální vybavení (HackRF) a značné znalosti v oblasti rádiové komunikace a reverzního inženýrství.

Díky úsilí a odhodlání komunity kolem reverzního inženýrství se však podařilo posunout tento projekt o velký kus dál. Uživatel s přezdívkou Aaron Christophel se inspiroval tímto článkem a pustil se do vlastního výzkumu. Jeho cílem bylo odhalit algoritmus, který Philips používá pro generování hesel pro jednotlivé hlavice.

Po několika týdnech usilovné práce se mu podařilo uspět! Aaron Christophel nejenže odhalil tento algoritmus, ale dokonce vytvořil funkční generátor hesel, který je k dispozici na platformě GitHub.

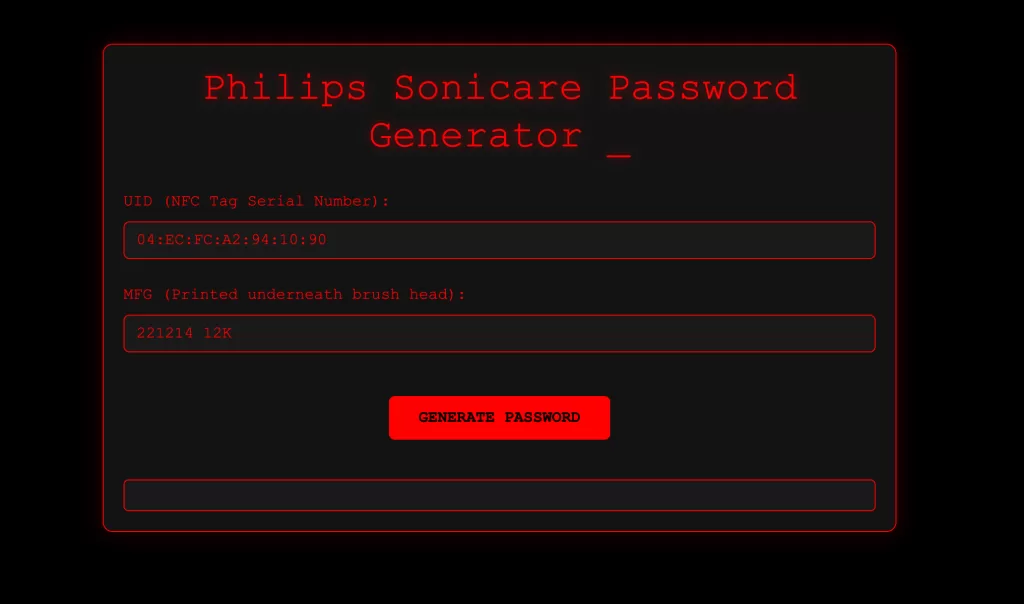

Tento generátor hesel umožňuje uživatelům snadno a rychle získat heslo pro svou konkrétní hlavici zubního kartáčku Philips Sonicare. Stačí zadat unikátní identifikátor (UID) hlavice a generátor obratem vygeneruje odpovídající heslo.

Díky tomuto objevu se výrazně zjednodušil proces "hacknutí" zubního kartáčku. Uživatelé již nemusí používat drahé vybavení a trávit hodiny odposloucháváním komunikace. Nyní stačí použít generátor hesel a během několika sekund získat potřebné heslo.

Je důležité si uvědomit, že tento objev má dopad na praktické využití zubních kartáčků Philips Sonicare. Uživatelé, kteří si zakoupili drahé hlavice, ale nechtějí je měnit tak často, jak doporučuje výrobce, mohou nyní snadno resetovat čítač času a používat je déle.

Zároveň je ale třeba zdůraznit, že zásah do elektroniky zubního kartáčku může vést ke ztrátě záruky a v krajním případě i k poškození přístroje. Proto je důležité postupovat s opatrností a s vědomím možných rizik.

Tento úspěch Aarona Christophela je důkazem síly komunity a otevřeného přístupu k technologiím. Ukazuje, že i zdánlivě obyčejné věci, jako je zubní kartáček, mohou skrývat zajímavá tajemství a výzvy pro nadšené kutily.

Teorie bylo dost, pojďme se podívat na praktický návod, jak "hacknout" hlavici zubního kartáčku Philips Sonicare a jak si s tímto vylepšením můžete dál čistit zuby. V následujících krocích si ukážeme, jak získat heslo pro vaši hlavici pomocí generátoru hesel a jak ho následně použít k resetování čítače času. Nezapomeňte však, že tento zásah může vést ke ztrátě záruky a je tedy důležité zvážit všechna rizika.

Co budete potřebovat

Nejprve budete potřebovat aplikaci NFC Tools aplikace pro práci s čipem NFC. Aplikace je k dispozici buď pro iOS nebo Android.

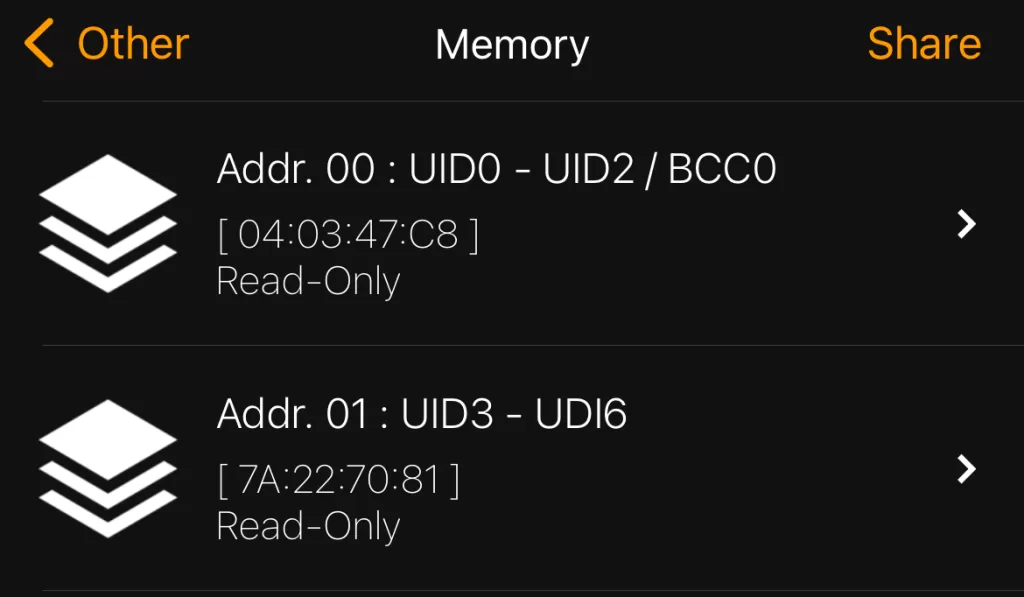

Nyní musíte najít UID hlavy štětce. K tomu použijte aplikaci ke čtení čipu NFC hlavy štětce pomocí možnosti “Číst / Upravit paměť ” v nabídce “Jiné ”. Tím získáte dlouhý seznam adres a jejich dat. Najděte své UID v prvních dvou řádcích:

Ve výše uvedeném snímku obrazovky by bylo UID 04:03:47:7A:22:70:81. (Poslední bajt na první adrese je ignorován, protože se jedná o hodnotu BCC0 a nikoli část UID.)

Nyní potřebujeme kód produktu. Toto je vytištěno na kovovém ráfku na základně hlavy:

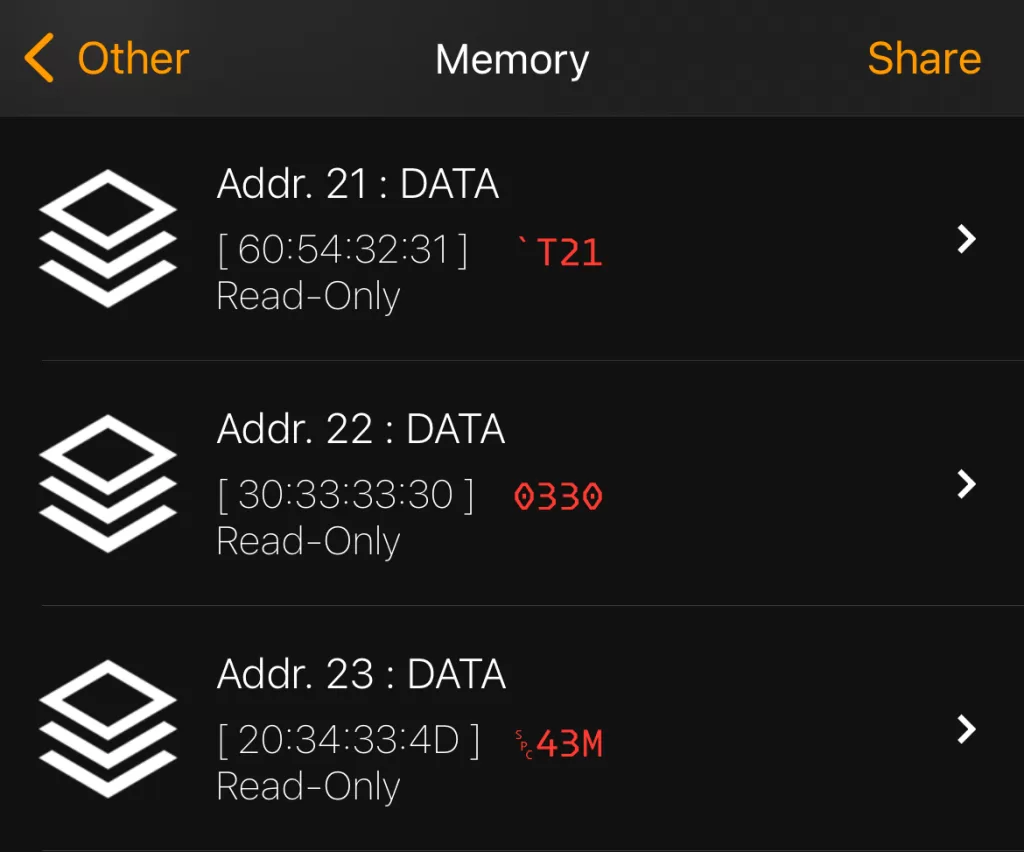

Nebo to najdete zakódováno v ASCII na adresách 21 až 23 (ignorujte první 2 byti):

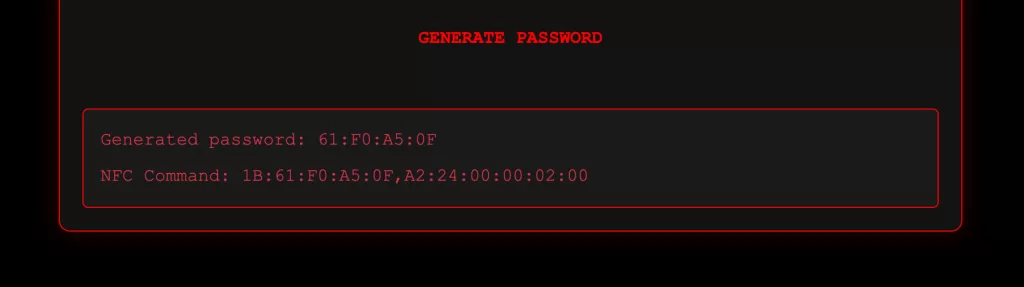

Přejdeme na stránku SonicareGenerator a vygenerujeme jedinečný příkaz reset pro tuto hlavu kartáčku: Generátor hesel SONICARE

V NFC Tools aplikaci, můžete přejít na “Pokročilé příkazy NFC ” zadejte svůj konkrétní příkaz do pole “Data ” a odešlete jej do kartáčku , hlava pro resetování získá původní hodnoty časovače.

A máme hotovo.

![]()